Die vorliegenden Materialien wurden von Daniel Hoherz und André Tempel erstellt. Sollten andere Editoren die Materialien erstellt haben, werden diese explizit genannt.

Das Gruppen-Chiffre funktioniert wie folgt: Die Nachricht wird zeilenweise in Gruppen von je 2 oder 3 oder 4 oder … Zeichen aufgeschrieben. Ist bspw. die Gruppengröße pro Zeile 3, so werden je 3 Zeichen der Nachricht aufgeschrieben, bevor eine neue Zeile begonnen wird, wo dann die nächsten 3 Zeichen der Nachricht notiert werden, usw. Ist kein Zeichen der Nachricht übrig, wird nun spaltenweise ausgelesen, um das Ergebnis zu erhalten.

Für die Nachricht kaesekuchen geht das Gruppen-Chiffre wie folgt:

Die Gruppengröße soll 4 sein. So notiert man:

1234

kaes

ekuc

hen

Und nun werden die Spalten ausgelesen:

2. Spalte: ake

3. Spalte: eun

4. Spalte: sc

und zum Schluss werden die Zeichen hintereinander geschrieben und wir haben unser Ergebnis: kehakeeunsc

In der Hausaufgaben haben Sie einige neue Fachbegriffe kennengelernt. Ordnen Sie diesem Beispiel die korrekte Fachbegriffe zu, soweit das möglich ist.

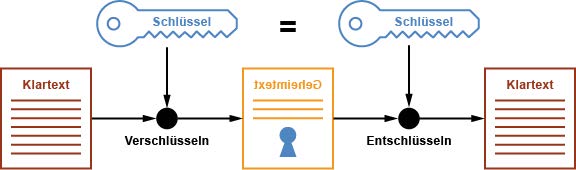

Wir beschäftigen uns mit Kryptologie. Diese Wissenschaft beinhaltet zwei Hauptbereiche: Kryptographie und Kryptoanalyse. Die Kryptographie verwandelt Klartext in Geheimtext, indem sie ein Schlüssel verwendet. Diesen Schritt wird verschlüsseln/chiffrieren genannt, wandeln ich nun den Geheimtext mithilfe des Schlüssels in den Klartext um, wird das entschlüsseln/dechiffrieren genannt. Ein Beispiel wäre, jeden Buchstaben des Klartexts um eine bestimmte Anzahl von Stellen im Alphabet zu verschieben. Die Kryptoanalyse hingegen versucht, den Klartext aus dem Geheimtext zurückzugewinnen, was oft bedeutet, den unbekannten verwendeten Schlüssel zu finden. Zusammen bilden Kryptographie und Kryptoanalyse die Grundlage der Kryptologie, die sich mit der sicheren Kommunikation von Informationen beschäftigt.

Es gibt zwei Hauptklassen von Verschlüsselungsverfahren: Transpositionsverfahren und Substitutionsverfahren.

Bei den Transpositionsverfahren bleiben die Buchstaben des Klartexts erhalten, sie stehen nur an einer anderen Stelle im Geheimtext. Ein Beispiel hierfür ist das Wort „Informatik“, das durch das Tauschen benachbarter Buchstaben in den Geheimtext „miofmrtaki“ umgewandelt wird.

Bei den Substitutionsverfahren hingegen werden die Zeichen des Klartexts durch andere Zeichen ersetzt. Wenn wir das Wort „Informatik“ mit bestimmten Substitutionsregeln verschlüsseln, erhalten wir den Geheimtext „rmulinzgrp“, wobei die Buchstaben durch andere Buchstaben ersetzt wurden.

Zusammenfassend lässt sich sagen, dass die Kryptographie zwei wesentliche Verschlüsselungsarten unterscheidet: die Transposition, bei der die Zeichen des Klartexts erhalten bleiben, und die Substitution, bei der die Zeichen durch andere ersetzt werden.

- Im Folgenden sind drei Verschlüsselungsverfahren dargestellt. Bearbeiten Sie die Aufgaben in Bezug zu Ihrem Verschlüsselungsverfahren.

Beim Spaltentauschverfahren werden die Buchstaben des Klartextes zeilenweise in eine fünf-spaltige Tabelle niederschreibt. Jede Spalte erhält nun nach belieben eine Zahl von 1 bis 5 (jede Zahl kommt ein Mal vor) und anschließend werden die Spalten entsprechend der Zahlen ausgelesen (die Spalte mit der 1 als erstes, die Spalte mit der 2 als zweites etc.).

Zuerst werden die 26 Buchstaben des Alphabets zufällig neu angeordnet. Das daraus resultierende Alphabet wird in zwei Hälften je 13 Buchstaben geteilt, die untereinandergeschrieben werden. Dann wird für jeden Buchstaben des Klartextes dieser in der Tabelle gesucht und sein Gegenüber notiert. Das Niedergeschriebene ist dann auch schon der chiffrierte Text.

Jeder Buchstabe hat einen Wert, so ist das A=0, B=1, C=2, …, Z=25. Dadurch erhält jedes Klartextzeichen einen Wert. Dieser Wert wird mit einem bestimmten Wert addiert, wodurch man einen neuen Wert erhält, welcher wieder einem Buchstaben zugeordnet werden kann. Sollte man über die 25 hinauskommen, subtrahiert man 26 davon ab, um einen passenden Wert zu erhalten. Die sich aus den Werten ergebende Buchstabenfolge ist der Geheimtext.

- 5-Spaltentauschverfahren: spnaeskuhunelra, 35241

- Kamasutra Chiffre: fleckwega, Q/B, T/F, A/E, G/S, X/O, L/R, M/K, H/W, Z/N, C/U, P/I, D/Y, J/V

- Additiv Chiffre: ngemgtdkuugp, 2

Stellen Sie die Chiffrierung des Wortes kaesekuchen dar. Achten Sie dabei auf die vollständige und nachvollziehbare Darstellung, sodass die anderen Lernenden es auch ohne Ihre Erklärung verstehen.

Entscheiden Sie begründet, was der Schlüssel ist und auch um welche Klasse von Verschlüsselungsverfahren es sich handelt.

Angenommen Sie haben einen Geheimtext vorliegen und Sie wissen, dass dieser Geheimtext mittels Ihres Verfahren chiffriert wurde und Sie kennen den Schlüssel.

Entwickeln Sie eine Möglichkeit, den Geheimtext zu dechiffrieren und halten Sie Ihr Vorgehen schriftlich fest. Hier sind Beispiel-Geheimtexte, mit denen Sie Ihre Idee veranschaulichen können:

- Gegeben sind nun einige chiffrierte Wörter. Immer zwei der Geheimtexte wurde nach der gleichen Methode verschlüsselt.

Dechiffrieren Sie die Wörter.

Ordnen Sie die Wörter zueinander, welche nach der gleichen Methode chiffriert wurden.

Erklären Sie die angewandten Chiffrierungen schriftlich.

| Inhalt | So gut kann ich das: | ||||

|---|---|---|---|---|---|

| ++ | + | 〇 | – | — | |

| Ich kann die Begriffe Kryptologie, Kryptographie, Kryptoanalyse, Klartext, Geheimtest, Chiffrat, Schlüssel, chiffrieren, dechiffrieren, Substution und Transpostion erklären. | |||||

| Ich kann bei einem Verschlüsselungsverfahren den Schlüssel bestimmen und entscheiden, um welche Klasse von Verschlüsselungsverfahrenes sich handelt. | |||||

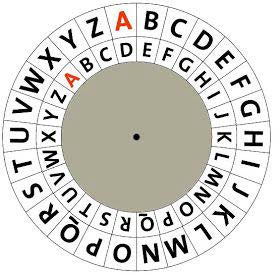

Der folgende Geheimtext liegt vor: vdkqhwruwh und daneben hast du diese Schreibe (sie liegen auch aus).

Entwickeln Sie eine Möglichkeit, mit den Scheiben den Geheimtext zu dechiffrieren.

Eines der bekanntesten Verschlüsselungsverfahren ist die Caesar-Verschlüsselung. Nach der geschichtlichen Überlieferung soll dieses Verschlüsselungsverfahren vom römischen Feldherrn Gaius Julius Caesar genutzt worden sein, um seine militärischen Botschaften sicher zu verschicken.

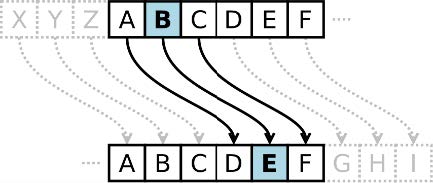

Das Caesar-Verfahren ist ein symmetrisches Verschlüsselungsverfahren, das bedeutet, dass sowohl Sender als auch Empfänger den selben Schlüssel zum Chiffrieren und Dechiffrieren benutzen (s. Bild rechts). Weiterhin fällt es unter die monoalphabetischen Substitutionsverfahren.

Monoalphabetische Substitution meint, dass die Buchstaben/Zeichen des Klartextes nach einer bestimmten Vorgabe eines Schlüsselalphabets substituiert (ersetzt) werden. Wenn für ein A im Klartext die Vorgabe W aus dem Schlüsselalphabet lautet, dann werden alle As aus dem Klartext durch Ws substituiert.

Bei der originalen Caesar-Verschlüsselung werden nun alle Zeichen des Klartextes um drei Stellen im Alphabet verschoben (Schlüssel) und ersetzt (s. Bild rechts), sodass daraus der Geheimtext entsteht. Damit ergibt sich folgende Übersicht:

| Klartext | A | B | C | D | E | F | G | H | I | J | K | L | M | N | O | P | Q | R | S | T | U | V | W | X | Y | Z |

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Geheimtext | D | E | F | G | H | I | J | K | L | M | N | O | P | Q | R | S | T | U | V | W | X | Y | Z | A | B | C |

- Chiffrieren Sie zunächst den folgenden Klartext mithilfe der Caesar-Verschlüsselung und dem Schlüssel 3:

informatikmachtspaß - Dechiffrieren Sie den folgenden nach Caesar verschlüsselten Geheimtext:

glhvhvidfklvwghuzdkqvlqqß

- Eine heute noch verwendete Form der Caesar-Verschlüsselung ist ROT13, dabei wird um 13 Stellen verschoben.

Erstellen Sie für ROT13 eine Verschiebungstabelle, wie Sie diese im Video gesehen haben.

Chiffrieren Sie einen Satz mit mindestens 24 Zeichen mithilfe ROT13.

Lassen Sie sich von einer anderen Person einen chiffrierten Geheimtext geben und dechiffrieren Sie diesen.

- Angenommen Sie haben eine nach dem Caesar-Verfahren chiffrierten Geheimtext vorliegen und der Schlüssel ist Ihnen nicht bekannt.

Beurteilen Sie die Sicherheit der Caesar-Verschlüsselung.

Ihnen liegt ein Zettel vor, auf dem ein chiffrierter Text steht. Dieser Text wurde mithilfe eines der Gegenstände aus der Kiste erstellt.

Finden Sie heraus, welcher Gegenstand genutzt wurde und wie, um das Chiffrat zu erstellen.

Die Skytale ist ein einfaches, aber effektives Werkzeug zur Verschlüsselung von Nachrichten, das in der Antike, insbesondere von den Spartanern, verwendet wurde. Sie besteht aus einem zylindrischen Stab und einem langen Streifen aus Pergament oder Leder. Um eine Nachricht zu verschlüsseln, wickelt der Absender den Streifen um den Stab, wobei die Breite des Stabes die Anzahl der Buchstaben pro Zeile bestimmt. Der Absender schreibt die Nachricht entlang der Länge des Stabes, wobei die Buchstaben in einer bestimmten Reihenfolge angeordnet werden. Sobald die Nachricht geschrieben ist, wird der Streifen abgenommen und sieht aus wie ein zufälliger Buchstabensalat. Nur jemand, der den gleichen Durchmesser des Stabes hat, kann die Nachricht wieder entschlüsseln. Der Empfänger wickelt den Streifen um seinen eigenen Stab, wodurch sich die Buchstaben in der ursprünglichen Reihenfolge anordnen und die Nachricht lesbar wird. Diese Methode der Verschlüsselung bietet eine grundlegende Form der Geheimhaltung, die für die damalige Zeit effektiv war, obwohl sie in der modernen Welt durch komplexere Methoden ersetzt wurde.

In dem folgenden Video wird das verfahren nochmal erklärt und auf eine Art dargestellt, sodass man es ohne den Zylinder durchführen kann.

- Chiffrieren Sie zunächst mit einem der Stäbe einen Klartext.

- Dechiffrieren Sie den Geheimtext eines anderen Lernenden.

- Entscheiden Sie, ob es sich bei der Skytale um ein Transpositions- oder Substitutionsverfahren handelt.

- Der Geheimtext

SWSPACARHREITNEASDUELNHIDRCAUHTNUHTVEEXNRY

wurde mit der Skytale und dem Schlüssel 14 chiffriert (der Geheimtext hat 42 Zeichen).

Dechiffrieren Sie den Geheimtext, indem Sie wie im Video vorgehen. - Begründen Sie, weshalb das Auffüllen von Leerstellen beim Beschriften des Papiers wichtig ist. Das nebenstehende Bild kann hierbei helfen.

- Gegeben sind die beiden mit der Skytale chiffrierten Geheimtexte:

IATLCNTELHFIIEEOKNSSRITFFMSOAAmit 30 Zeichen und

IATLCNTELHFIIEOKNSRITFMSOAmit 26 Zeichen

In beiden Fällen ist der Schlüssel 6. - Entwickeln Sie eine Möglichkeit die Skytale zu dechiffrieren, wenn Sie den Schlüssel nicht kennen.

Dechiffrieren Sie die beiden Geheimtexte.

Beschreiben Sie die Probleme, die dabei aufgetaucht sind.

Begründen Sie, weshalb es zu diesen Problemen kommt.

Geben Sie eine Lösungsmöglichkeit an, dieses Problem zu lösen.

Im Folgenden werden wir uns einige andere Verfahren anschauen, um das bisher Gelernter darauf anzuwenden und zu vertiefen.

Im Folgenden teilen wir die Lerngruppe gerecht auf. Gruppe A beschäftigt sich mit dem Drehraster-Verfahren und Gruppe B mit der Spionage Chiffre. Sie arbeiten im Folgenden paarweise. Sobald Sie fertig sind, schreiben Sie Ihre Namen an die Tafel oder suchen sich direkt ein Paar der anderen Gruppe (streichen Sie deren Namen durch), welches dort schon steht und bearbeiten Sie in der Gruppe Aufgabe 2 und 3 in der Gruppe.

Material: Hohlen Sie sich von Ihrer Lehrkraft einen Satz Material:

- Folienstift

- 2 Schablonen (jeweils 6×6 und 4×4)

- 2 Tabellen-Vorlagen (jeweils 6×6 und 4×4)

Das Verfahren: Das Drehraster-Verfahren ist ein Verschlüsselungsverfahren, bei dem Mittels einer Schablone ein Klartext zu einem Geheimtext chiffiert wird.

| Anweisung | Beispiel | ||||||||||||||||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Die Klartextbuchzeichen werden zeilenweise in ein Quadrat geschrieben.1 | Klartext: kurzenachrichtenSchreibe Klartextin ein 4×4-Quadrat:

|

||||||||||||||||||||||||||||||||

| Nun lege eine Schablone darüber, die nur bestimmte Buchstaben sichtbar lässt und notiere die sichtbaren Buchstaben als 1. Teil des Chiffrats. |

→ crch |

||||||||||||||||||||||||||||||||

| Rotiere die Schablone im Uhrzeigersinn um 90° und ergänze das Chiffrat um die nun sichtbaren Zeichen, wie in Schritt 2. |

→ crchknte |

||||||||||||||||||||||||||||||||

| Wiederhole Schritt 3 noch zwei Mal, um das Chiffrat zu vervollständigen. |

→ crchkntezeah

→ crchkntezeahurin |

Im Folgenden soll das Drehraster-Verfahren erprobt und analysiert werden. Dokumentieren Sie mittels Bilder Ihr Vorgehen.

Chiffrieren Sie das Wort künstlicheintelligenzforschung mit der ausgehändigten 6×6 Schablone. Der kleine Pfeil sollte zu Beginn nach oben zeigen.

Entscheiden Sie, ob es sich bei dem Drehraster-Verfahren um ein Substitutions- oder Transpositionsverfahren handelt.

Dechiffrieren Sie mit der 4×4 Schablone den Geheimtext ifatoisuikgtnrmt.

Vergleichen Sie das Drehraster-Verfahren mit einem Verfahren (Caesar oder Skytale) der gleichen Verschlüsselungsart hinsichtlich der Sicherheit.

Beurteilen Sie, ob die Sicherheit steigen würde, wenn die Größe des Quadrats zunimmt.

Material: Hohlen Sie sich von Ihrer Lehrkraft einen Satz Material:

- Folienstift

- Zwei 3×10-Matrix-Vorlagen

Das Verfahren: Die Spionage-Chiffre wurde ursprünglich von den Argenti, des Papstes Geheimsekretäre, im 16. Jh. erfunden. Sie wurde später auch von den Kommunisten im spanischen Bürgerkrieg und im 2. Weltkrieg von sowjetischen Spionen eingesetzt. Angeblich sollen auch Ché Guevara und Fidel Castro dieses Chiffrierverfahren um 1967 verwendet haben, als sie Botschaften miteinander austauschten.

Man benötigt eine 3×10 Matrix. Die Spalten werden mit Ziffern 0 bis 9 nummeriert. Die erste Zeile erhält keine Ziffer, stattdessen wird hier nun zeichenweise das Schlüsselwort eingetragen (doppelte Buchstaben werden ausgelassen) und zwei beliebige Zellen werden freigelassen. Sollte der Schlüssel mehr Buchstaben haben, als die erste Zeile Spalten, wird in der nächsten Zeile weitergeschrieben. Nun nimmt man sich die Ziffern der freigelassenen Spalte und schreibt diese an die Zeile 2 und 3 dran. Nun füllt man die restliche Matrix mit den fehlenden Buchstaben des Alphabets auf und füllt am Ende frei Zellen mit Sonderzeichen (. oder /) auf.

Nun nimmt man den Klartext und sucht die Zeichen in der Matrix und ersetzt die Zeichen durch die Ziffern (Zeile Spalte).

Beispiel:

Schlüssel: DEIN STAR

3×10-Matrix:

| 0 | 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | |

|---|---|---|---|---|---|---|---|---|---|---|

| D | E | I | N | S | T | A | R | |||

| 1 | B | C | F | G | H | J | K | L | M | O |

| 2 | P | Q | U | V | W | X | Y | Z | . | / |

Klartext: tropf

Geheimtext: 79192012

Im Folgenden soll das Spionage-Verfahren erprobt und analysiert werden. Dokumentieren Sie mittels Bilder Ihr Vorgehen.

Chiffrieren Sie das Wort kuenstlicheintelligenz mit dem Schlüssel informatik und an den Spalten mit den Ziffern 3 und 5 soll es frei bleiben.

Entscheiden Sie, ob es sich bei dem Spionage-Verfahren um ein Substitutions- oder Transpositionsverfahren handelt.

Dechiffrieren Sie den Geheimtext 7940529846628 mit dem Schlüssel computer und 4, 6.

Vergleichen Sie das Spionage-Verfahren mit einem Verfahren (Caesar oder Skytale) der gleichen Verschlüsselungsart hinsichtlich der Sicherheit.

Beurteilen Sie, ob die Sicherheit steigen würden, wenn die Zahlen von 0 bis 9 nicht aufsteigend auf die Spalten, sondern beliebig verteilt werden.

Präsentieren Sie sich nun gegenseitig Ihre Ergebnisse in einer 4er-Gruppe.

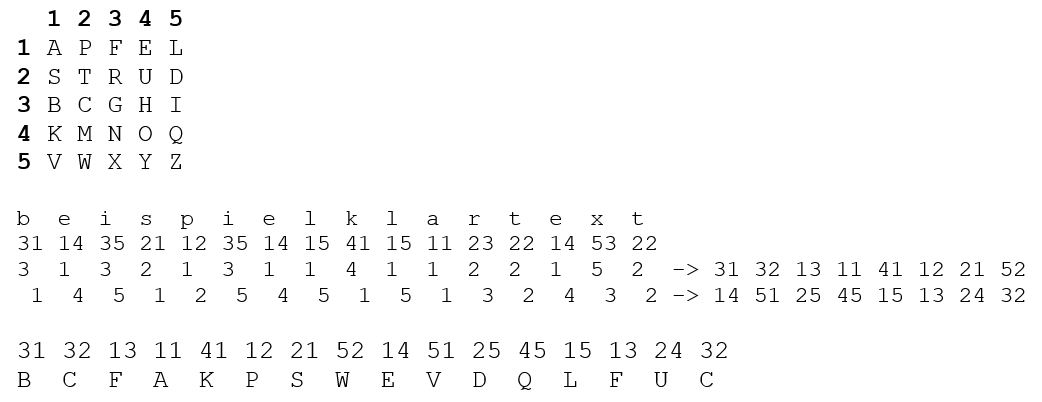

Bifid-Verschlüsselung: Die Bifid-Verschlüsselung wird zunächst ein 5×5-Quadrat angelegt, welches die Ziffern von 1 bis 5 spalten- und zeilenweise an die Außenseiten notiert. Nun wird das Schlüsselwort zeilenweise in das Quadrat geschrieben, aber wiederholende Buchstaben des Schlüsselwortes werden nicht notiert. Das restliche Quadrat wird mit den fehlenden Buchstaben des Alphabets in alphabetischer Reihenfolge aufgefüllt, aber es gilt I und J werden als eines behandelt.

Nun werden die Klartextbuchstaben im Quadrat gesucht und durch die Zahlen an der Außenseite des Quadrats ausgetauscht. Damit wird jeder Buchstabe durch eine zweistellige Zahl dargestellt. Nun benötigen wir zwei Zeilen. Die zweistelligen Zahlen werden so aufgeteilt, dass die vordere Zahl in der ersten Zeile steht und die zweite Zahl in der zweiten Zeile geschrieben wird.

Die beiden benachbarten Zahlen in einer Zeile werden nun zu einer zweistelligen Zahl zusammengefasst und durch den Buchstaben aus dem Quadrat ausgetauscht. Begonnen wird mit der ersten Zeile.

Der erhaltene Text ist der Geheimtext.

Beispiel:

Klartext: Beispielklartext

Schlüsselwort: Apfelstrudel

Geheimtext: BCFAKPSWEVDQLFUC

Chiffrieren Sie unter Zuhilfenahme der Vorlage den Klartext INFORMATIK mit dem Schlüsselwort PUDDING.

Dechiffrieren Sie unter Zuhilfenahme der Vorlage den Geheimtext KECURD und dem Schlüsselwort INFORMATIK.

Ordnen Sie begründet Transposition und Substitution in die Bifid-Verschlüsselung ein.

Beurteilen Sie die Bifid-Verschlüsselung hinsichtlich der Sicherheit, wenn der Schlüssel nicht bekannt ist.

Ein Bote in Herculaneum hat einen Bericht über den geplanten Bau neuer Verteidigungsanlagen vom Konsul abgeholt und soll diesen ausliefern. Da ein Sklave die Satteltasche nicht korrekt verschlossen hat, fällt die Nachricht aus der Satteltasche heraus.

Ein feindlicher Spion, der den Reiter verfolgt, sieht den Vorfall und ergreift die Chance, das Dokument einzusammeln.

Wieder in Sicherheit, schaut er sich seinen Fund genauer an. Seltsam, die Zeichen ergeben keinen Sinn. Hier ist ein Teil der Nachricht:

Auszug des Geheimtextes des Konsuls:

taay ihyjkmveyx aydkhxyx qyiaydyx keiy ykxeyksyx nj rky jtyveskdyx qyisykrkdnxdmtxatdyx ln mkveyix

Offenbar hat der clevere Konsul ein Verschlüsselungsverfahren angewendet. Der Spion möchte die Nachricht wirklich gerne entschlüsseln.

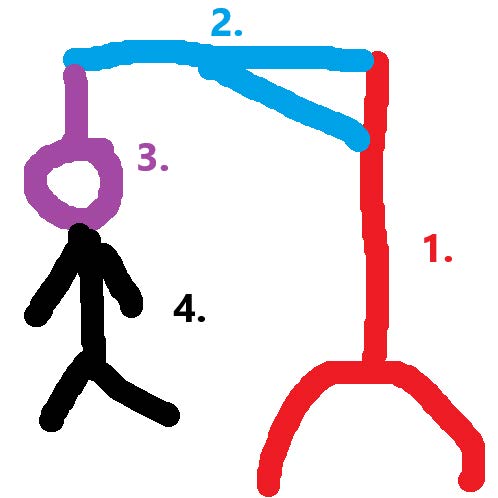

Spielen wir eine Runde des bekannten Spiels Hangman. Kurz die Regeln:

- Es ist ein Wort zu erraten.

- Man darf pro Versuch einen Buchstaben nennen.

- Taucht der geratene Buchstabe im Wort auf, werden alle Vorkommen dieses Buchstabens aufgedeckt.

- Gibt es den geratenen Buchstaben nicht, wird in einer bestimmten Reihenfolge, wie in der Abbildung rechts dargestellt, das Hangman-Bild vervollständigt.

- Es ist jederzeit erlaubt, das gesuchte Wort vollständig zu erraten.

- Ist das genannte Wort nicht korrekt, wird ebenfalls das Hangman-Bild vervollständigt.

Analysieren Sie kurz mit den neben Ihnen sitzenden Personen, weshalb bestimmte Buchstaben eher früher und andere später gewählt wurden.

Notiert eure Erkenntnisse.

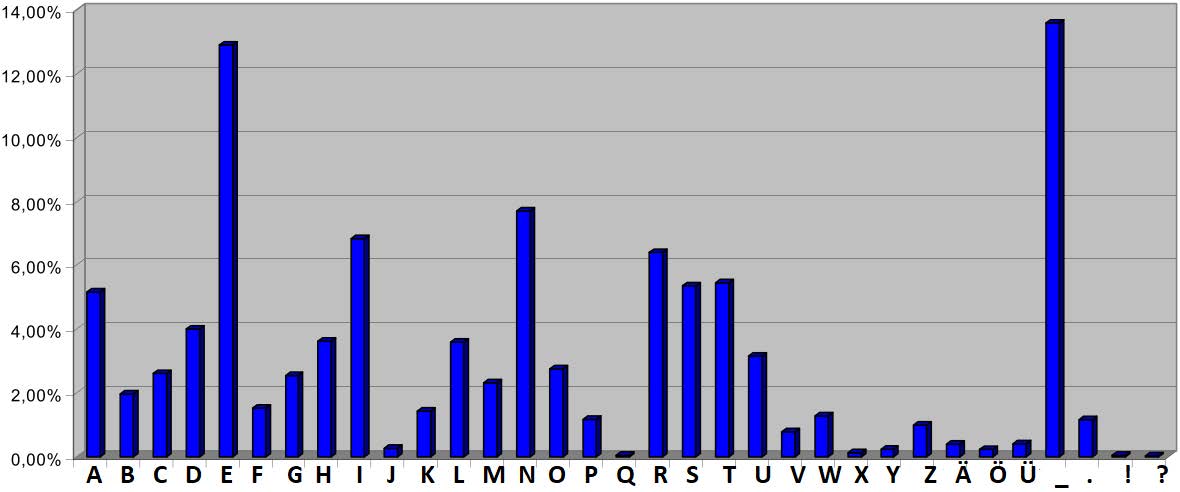

Die folgende Abbildung zeigt die durchschnittliche Häufigkeit einzelner Zeichen in deutschen Texten.

Überlegen Sie sich, wie man dies nutzen kann, um einen verschlüsselten Geheimtext anzugreifen, wenn eines der beiden folgenden Verfahren zugrunde liegt:

- monoalphabetische Substitution

- Transpostion

Nutzen Sie eine Häufigkeitsanalyse, um den Auszug vom Geheimtext des Konsuls anzugreifen udn somit zu dechiffrieren.

Auszug des Geheimtextes des Konsuls: taay ihyjkmveyx aydkhxyx qyiaydyx keiy ykxeyksyx nj rky jtyveskdyx qyisykrkdnxdmtxatdyx

ln mkveyix

Achtung, es gibt mehr Möglichkeiten, monoalphabetisch zu substituieren. Betrachen wir die beiden Varianten:

- Beispiel 1: Regelmäßiges Verschieben (Caesar)

Klartext: „hallo“ zu Geheimtext: „kdoor“ mit der folgenden Ersetzung:KA a b c d e f g h i j k l m n o p q r s t u v w x y z GA d e f g h i j k l m n o p q r s t u v w x y z a b c - Beispiel 2: Unregelmäßiges Ersetzen

Klartext: „hallo“ zu Geheimtext „wdllp“ mit der folgenden Ersetzung:KA a b c d e f g h i j k l m n o p q r s t u v w x y z GA d c b a z x y w o n m l j i p g f h e u k t q r s n

Kryptoanalyse beschäftigt sich mit dem Entschlüsseln von geheimen Texten. Es gibt verschiedene Methoden, um verschlüsselte Nachrichten zu entschlüsseln, abhängig von der Art der Verschlüsselung. Eine wichtige Methode ist die Bruteforce-Methode, die einfach jeden möglichen Schlüssel ausprobiert, bis der richtige gefunden wird. Dabei kann die Reihenfolge der Schlüssel optimiert werden, indem wahrscheinliche Schlüssel zuerst getestet werden. Ein Beispiel für diese Methode ist das Cäsar-Verfahren, bei dem Buchstaben im Alphabet um eine bestimmte Anzahl von Stellen verschoben werden. Da es nur 25 mögliche Verschiebungen gibt, ist das Verfahren relativ einfach anzuwenden. Eine weitere Methode ist die Häufigkeitsanalyse, die auf der Tatsache basiert, dass bestimmte Buchstaben in der deutschen Sprache häufiger vorkommen. Bei dieser Methode zählt man, wie oft jeder Buchstabe im geheimen Text vorkommt. Der häufigste Buchstabe im geheimen Text könnte dem häufigsten Buchstaben im Klartext entsprechen, wie beispielsweise dem Buchstaben ‚E‘. Durch die Analyse dieser Häufigkeiten kann man herausfinden, welche Buchstaben ersetzt wurden, und so den Klartext rekonstruieren. Zusammenfassend lässt sich sagen, dass es nicht nur eine Methode zur Entschlüsselung gibt. Die Bruteforce-Methode ist eine universelle Technik, während die Häufigkeitsanalyse speziell für monoalphabetische Substitutionen geeignet ist.

- Im Folgenden soll schrittweise eine Text dechiffriert werden. Folgen Sie dabei den folgenden Aufgaben:

Analysieren Sie zunächst für den folgenden Text die Buchstabenhäufigkeit mit der angezeigten Website.

Um den Text zu kopieren, klicken Sie hier (Der Text wird in die Zwischenablage kopiert).

Hier gelangen Sie zu der Website.Vergleichen Sie Ihr Ergebnis mit der mitteleren Zeichenhäufigkeit in deutschen Texten aus der Hinführung.

Beurteilen Sie, was Sie aus dem Vergleich schließen können, hinsichtlich einer möglichen Verschlüsselung des Geheimtextes.Entschlüsseln Sie mit Hilfe Ihrer Ergebnisse den Geheimtext.

Hinweis: Mit der Option „Suchen und Ersetzen“ können Sie im Geheimtext einzelne Geheimzeichen durch Klartextzeichen ersetzen. Achtung: Die Buchstaben im Geheimtext sind alle klein. Ersetzt also kleine durch große Buchstaben. Hierfür müsst ihr die Option „Groß- und Kleinschreibung beachten“ bei „Suchen und Ersetzen“ aktivieren.Analysieren Sie, ob das von Ihnen durchgeführte kryptoanalytische Verfahren auf monoalphabetisch substituierte Geheimtexte, mit Hilfe der Häufigkeitsanalyse, auch von einer Maschine durchgeführt werden kann, also algorithmisierbar ist.

Analysieren Sie die beiden folgenden Geheimtexte mit Hilfe einer Häufigkeitsanalyse und versuchen Sie diese zu entschlüsseln.

- ltsnb, xycjkijf, qoszmbm, ykomcjf tfe pscsdsnmo dsh mpi hrnfr

- felw

Entscheiden Sie, welche Eigenschaften ein ursprünglicher Klartext haben muss, damit man ihn nach einer monoalphabetischen Substitution mit einer Häufikeitsanalyse angreifen kann.

Betrachten wir den Spezialfall eines mit dem Caesarverfahren verschlüsselten Geheimtextes.

Auf der Seite Cryptool können Sie Ihre KLartexte mit Caesar oder einer anderen Verschiebung monoalphabetisch substituieren oder solche Geheimtexte dechiffrieren.

Entschlüsseln Sie den folgenden mit Caesar oder einem anderen regelmäßig verschiebenden monoalphabetischen Substitutionsverfahren verschlüsselten Geheimtext durch einfaches Ausprobieren des Schlüssel, dies nennt man einen Brute-Force-Angriff:bnw ywjkkjs zsx fqqj gjn ijw fqyjs Jnxjsgfms zr xnjgjs Zmw

Untersuchen Sie, was mit den Zeichenhäufigkeiten bei einer Verschlüsselung, wie in Station 4 des Stationenlernens geschieht. Erläutert nun, was ein Angriff mit einer Häufigkeitsanalyse auf einen polyalphabetisch substituierten Geheimtext hat.

In einer zunehmend digitalisierten Welt, in der Daten zu einer der wertvollsten Ressourcen geworden sind, ist die Implementierung von Verschlüsselungen unerlässlich. Verschlüsselung schützt sensible Informationen vor unbefugtem Zugriff und Cyberangriffen, indem sie Daten in ein unlesbares Format umwandelt, das nur mit dem richtigen Schlüssel entschlüsselt werden kann. Dies ist besonders wichtig für Unternehmen, die vertrauliche Kundendaten, Finanzinformationen oder geistiges Eigentum speichern.

Doch bevor wir uns mit der konkreten Umsetzung von Verschlüsselungsverfahrne als Algorithmus beschäftigen, brauchen wir noch einige Kenntnisse über Implementierung von Zeichen und zeichenketten.

Sie kenne bereits einige Datentypen für Variablen:

| Datentyp | |

|---|---|

| Ganzzahl (größerer Zahlbereich von links nach rechts) | int, long |

| Dezimalzahl | float, double |

| Wahrheitswert (true oder false) | boolean |

Um Verschlüsselungsverfahren auch in Processing implementieren zu können, sind aber andere Datentypen notwendig, da man hauptsächlich Texte verschlüsseln und auch wieder entschlüsseln möchte.

Starten wir mit einem einfachen Beispiel aus den Einstiegsaufgaben. Der Klartext „Feuer“ soll so verschlüsselt werden, dass das erste und das letzte Zeichen vertauscht werden. Ein Wort, wie „Feuer“ wird in Processing so gespeichert und verwaltet:

| Zeichen | F | e | u | e | r |

|---|---|---|---|---|---|

| Index | 0 | 1 | 2 | 3 | 4 |

Eine ähnliche Darstellung kennen Sie bereits von Reihungen. Eine Zeichenkette, englisch: String, ist eine Zusammensetzung einzelner Zeichen, englisch: Charakter oder kurz char.

Hier eine kleine Übersicht:

| Datentyp | Beispiele | |

|---|---|---|

| Einzelnes Zeichen | char |

a, T, 2, #, ? |

| Zeichenkette | String |

hallo, Eis, #ab, cd?_, a, 1234, -12 |

- In dieser Aufgabe lernen Sie, erste Anwendungen mit Zeichen in Processing zu implementieren. Diese Aufgabe soll in einem neuen Processing-Projekt mit dem Namen „A1Zeichen“ bearbeitet werden. Erstellen Sie für alle Processing-Dateien aus diesem Abschnitt einen eigenen Ordner „Kryptologie und Processing“ in Ihrem Informatikordner.

Deklarieren und initialisieren Sie drei Variablen vom Datentyp char mit den Werten a, A und a.

Implementieren Sie die Operation vergleicheZeichen(char a, char b), welche überprüft, ob zwei übergebene Zeichen identisch sind und eine entsprechenden Ausgabe auf der Konsole erzeugen.

Die Operation umwandelnCzuI(char c) ist unten dargestellt.

Kopieren Sie sich die Operation und testen Sie diese mit den verschieden Variablen.

int umwandelnCzuI(char c) {

int iWert = (int) c;

return iWert;

}

Implementieren Sie eine zweite Operation char unwandelnIzuC(int iWert), welche einen Ganzzahlwert iWert übergeben bekommt, diesen mit der Anweisung (char) iWert unter einer neuen char-Variablen speichert und diese zurückgibt.

Die beiden Operationen aus Aufgabenteil c) und d) wandeln Zeichen in Zahlen und Zahlen in Zeichen um. Hier ist eine Tabelle für die Umwandlung verschiedener Zeichen in Zahlen.

| Zeichen | a | b | c | d | e | f | g | h | i | j | k | l | m |

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Zahl | 97 | 98 | 99 | 100 | 101 | 102 | 103 | 104 | 105 | 106 | 107 | 108 | 109 |

| Zeichen | n | o | p | q | r | s | t | u | v | w | x | y | z |

| Zahl | 110 | 111 | 112 | 113 | 114 | 115 | 116 | 117 | 118 | 119 | 120 | 121 | 122 |

| Zeichen | A | B | C | D | E | F | G | H | I | J | K | L | M |

| Zahl | 65 | 66 | 67 | 68 | 69 | 70 | 71 | 72 | 73 | 74 | 75 | 76 | 77 |

| Zeichen | N | O | P | Q | R | S | T | U | V | W | X | Y | Z |

| Zahl | 78 | 79 | 80 | 81 | 82 | 83 | 84 | 85 | 86 | 87 | 88 | 89 | 90 |

Die Zuordnung zwischen Zeichen und Zahl ist nicht zufällig.

Entscheiden Sie, welcher Zusammenhang zwischen der Zeichen und den dazugehörigen Ziffern besteht.

- In dieser Aufgabe lernen Sie, erste Anwendungen mit Zeichenketten in Processing zu implementieren. Diese Aufgabe soll in einem neuen Processing-Projekt mit dem Namen „A1Zeichenkette“ bearbeitet werden. Erstellen Sie für alle Processing-Dateien aus diesem Abschnitt einen eigenen Ordner „Kryptologie und Processing“ in Ihrem Informatikordner.

- Der gesamte Wert der Variable soll auf der Konsole ausgegeben werden.

- Jede einzelnen Buchstabe soll zeilenweise auf der Konsole ausgegeben werden. Tipp: Sie können es umständlich und wenig flexibel umsetzen oder mit einer Schleife.

- Legen Sie eine Reihung vom Datentyp

charan und speichern Sie an jeder Stelle der Reihungen einen Buchstaben eines Wortes. Sorgen Sie anschließend dafür, dass die Werte der Reihung in einer Variable vom DatentypStringals Zeichenkette gespeichert werden. - Überlegen Sie sich ein Wort und legen Sie für jeden Buchstaben des Wortes eine Variable vom Datentyp

charan, wo Sie dann die Zeichen des Wortes eintragen und sorgen Sie dann dafür, dass die Werte der char-Variablen in einer einzelnen String-Variablen gespeichert werden (als Wort).

Deklarieren und initialisieren Sie drei Variablen vom Datentyp String mit einer beliebigen Zeichenkette.

Lassen Sie sich die Länge der Zeichenkette sowie den gespeicherten Wert der Variablen auf der Konsole ausgeben und das letztere auf zwei Arten:

Erweitern Sie Ihr Programm, indem Sie eine weitere Variablen vom Datentyp String hinzufügen und vergleichen Sie anschließend die Werte der beiden Variablen miteinander und lassen Sie sich das Ergebnis anzeigen.

Entscheiden Sie sich für eine der beiden Varianten:

Untersuchen Sie das folgenden Programm und stellen Sie ein Verbindung zum Implementieren der Caesar-Verschlüsselung her.

String text = "Affenzirkus";

String zahlen = "";

char hilfe;

for(int i = 0; i < text.length(); i++){

hilfe = text.charAt(i);

zahlen = zahlen + " " + (int) hilfe;

}

print(zahlen);

- Im Folgenden sollen verschiedene Verfahren implementiert werden.

Implementieren Sie (als Operation), das Verschlüsselungsverfahren, wo immer der erste und der ketzte Buchstabe des Klartextes vertauscht werden und lassen Sie das verschlüsselte Wort am Ende ausgeben.

Es gibt ein Verfahren, da werden immer die zwei benachbarte Zeichen einer Zeichenkette vertauscht.

Implementieren Sie (als Operation) dieses Verfahren und testen Sie es geeignet.

Wir hatten das 5-Spalten-Tauschverfahren oder das Gruppenchiffre.

Implementieren Sie eines oder beide dieser Verfahren (als Operation).

Implementiere die Caesar-Verschlüsselung (als Operation) mit dem festen Schlüssel 3, zunächst für ein einzelnes Zeichen und dann für ein ganzes Wort.

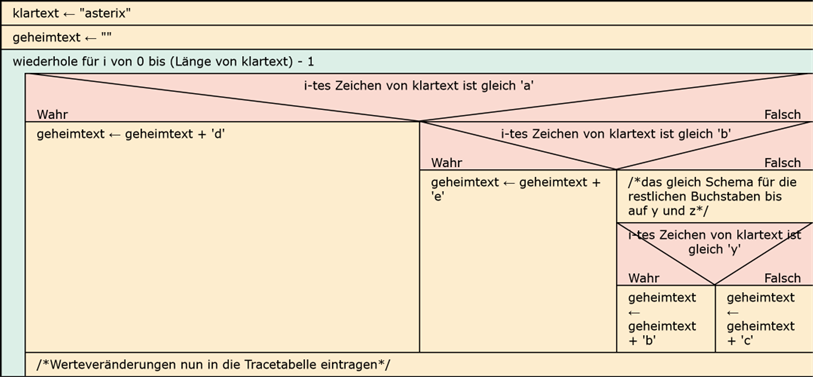

Unten sehen Sie das Struktogramm für eine einfache Implementierung von Caesar. Sie können das gezeigte Vorgehen umsetzen.

Implementiere die Caesar-Verschlüssleung (als Operation) mit einem beliebigen Schlüssel zunächst für ein Zeichen und dann für ein ganzes Wort.